加密中加密的基本概念

幾十年來,攻擊者一直試圖通過蠻力破譯此類鑰匙,也就是說,一遍又一遍地嘗試. 網絡犯罪分子正在逐漸獲得更強大的計算能力,即使存在缺陷,它們也可以訪問系統.

什麼是加密? (基本概念,過程和類型)

加密是將數據轉換為隱藏數據真實含義的秘密代碼的過程. 加密是加密和解密信息的領域.

長期以來,加密一直是保護敏感數據的一種流行方法. 從歷史上看,軍事和政府已經採用了它. 加密用於保護計算機和存儲設備的數據,以及通過網絡的運輸數據,現代的數據.

- 未加密的數據稱為 純文本 在計算中,而加密的數據稱為 密文.

- 加密算法(通常稱為密碼)是用於編碼和解碼通信的公式.

- 密碼必須包含變量作為其算法的一部分才能有效. 該變量被稱為鑰匙,是區分密碼輸出的原因.

- 當未經授權的政黨攔截加密消息時,入侵者必須找出用於加密消息的發件人的密碼,以及將其鍵用作變量的密碼. 加密是一種至關重要的安全技術,因為猜測此信息的時間和復雜性.

加密如何工作?

像“你好,世界”這樣的基本的東西!“可能被視為原始信息或純文本. 作為加密文本,這似乎像7*#0+gvu2x一樣令人困惑,這顯然是與明文無關的

另一方面,加密是一個邏輯過程,其中接收加密數據但不是密鑰的人可以簡單地解碼並將其返回到明文.

幾十年來,攻擊者一直試圖通過蠻力破譯此類鑰匙,也就是說,一遍又一遍地嘗試. 網絡犯罪分子正在逐漸獲得更強大的計算能力,即使存在缺陷,它們也可以訪問系統.

當保持數據(例如數據庫中)時,必須在“靜止”中加密其加密,並且當雙方之間訪問或發送時,必須在運輸中對其進行加密。.“

加密演算法

一種用於轉換明文(數據)轉換為密文的數學技術被稱為 加密演算法. 算法將使用鍵以可預測的方式修改數據. 即使加密數據似乎是隨機的,該密鑰也可以用於將其轉換回明文.

洪水,高級加密標準(AES),激烈的密碼4(RC4),RC5,RC6,數據加密標準(DES)和Twofish是一些最常用的加密算法. 從政府主要用於銷售的活動的系統到尋求保護其數據的安全性和隱私的企業的必備系統,加密一直在整個過程中進步.

不同類型的加密

有幾種形式的加密形式,每種都有其自己的優勢和應用程序集.

對稱加密

在這種簡單的加密方法中,只需要一個秘密鍵來編碼和解密信息. 雖然它是最古老,最著名的加密方法,但它的缺點是要求雙方都可以訪問用於加密數據的密鑰,然後才能解碼數據.

AES-128,AES-192和AES-256是對稱加密方法. 對稱加密是推薦的批量傳輸數據的建議方法,因為它的難度較小,並且運行速度也更快.

不對稱加密

不對稱加密(通常稱為公開密碼學)是一種相對較新的加密和解密數據的方法,它採用了兩個單獨但相關的密鑰. 一個關鍵是私人的,而另一個是公共的.

加密是用公共密鑰完成的,而解密是用私鑰完成的(反之亦然). 公共密鑰不需要安全性,因為它是公開的,可以通過互聯網共享.

非對稱加密是保護通過Internet提供的數據安全性的更強大的替代方案. 安全套接字層(SSL)或運輸層安全性(TLS)證書用於保護網站. Web服務器的請求返回數字證書的副本,該副本可以從中檢索公共密鑰,而專用密鑰則保持私密.

數據加密標準(DES)

DES是一種折衷的對稱密鑰加密技術. 因為DES加密和使用相同密鑰解密消息,所以發件人和接收器都必須訪問同一私鑰. AES算法更加安全已取代DES.

1977年,美國政府批准了它作為加密聯邦計算機數據的官方標準. DES被廣泛認為是當代加密和加密行業的催化劑.

三重數據加密標準(3DES)

三重數據加密標準(TDE)是一種加密的方法(3DES). 它需要三個不同的鍵和三個DES算法的運行. 3DE主要被視為臨時解決方案,因為單個DES算法變得太虛弱而無法承受蠻力攻擊,而更強大的AES仍在測試中.

Rivest-Shamir-Adleman(RSA)

RSA是一個密碼系統,是用於某些安全服務或目的的密碼算法的集合. 它允許公開加密,瀏覽器和虛擬專用網絡常用於網站(VPN).

RSA是不對稱的,這意味著它使用兩個單獨的鍵加密:一個公共鑰匙和一個私人. 如果使用公共密鑰進行解密,則使用私鑰進行加密,反之亦然.

高級加密標準(AES)

高級加密標準(AES)是標準和最安全的加密類型. AES使用“對稱”密鑰加密. 高級加密標準是一種對稱加密算法,一次加密固定的數據塊(共128位).

為什麼加密數據很重要?

加密對於許多技術至關重要,但是對於確保HTTP請求和答案以及認證網站Origin Servers尤其至關重要. HTTPS是對此負責的協議(超文本傳輸協議安全). 使用https而不是http交付的網站的URL以https://而不是http://開頭,該網站通常由地址欄中的安全鎖表示。.

運輸層安全性(TLS)是HTTPS(TLS)使用的加密機制. 以前,安全插座層(SSL)加密協議是行業標準,但是,TLS現在取代了SSL. TLS證書將部署在使用HTTPS的網站的原始服務器上. TLS和HTTP是您應該熟悉的兩個術語.

加密的主要目標是保護保存在計算機上或通過Internet或任何其他計算機網絡通信的數字數據的隱私.

除了安全外,遵守立法的必要性通常是採用加密的推動力. 為了防止有害的第三方或威脅行為者訪問敏感數據,許多組織和標準機構建議或執行加密. 例如,信用卡行業數據安全標準(PCI DSS)要求商人在靜止時加密客戶的支付卡數據並通過公共網絡發送.

密鑰管理系統

雖然加密旨在防止未經授權的實體了解其獲得的數據,但它也可以防止數據所有者在特定情況下訪問數據. 因為解密加密文本的密鑰必須在環境中保存,並且攻擊者經常知道在哪裡看,所以密鑰管理是開發企業加密策略的最困難的方面之一.

有許多用於管理加密鍵的建議做法. 只是關鍵管理增加了備份並恢復過程的複雜性. 如果發生巨大災難,則獲取鑰匙並將其轉移到新備份服務器的過程可能會延長開始恢復過程所需的時間.

擁有關鍵管理系統還不夠. 管理員必須制定徹底的安全策略來保護密鑰管理系統. 這通常需要獨立於其他所有內容,並將備份保持在一種方法中,以使您在發生大規模災難的情況下快速恢復鑰匙.

攻擊者如何破解加密數據?

網絡犯罪分子,黑客和攻擊者採用各種方法來破解加密數據並訪問敏感數據. 以下是一些流行的方法,即未經授權訪問加密數據 –

蠻力攻擊

當攻擊者不知道解密密鑰時,他們會嘗試數以百萬計或數十億的猜測來弄清楚它. 這被稱為蠻力攻擊.

任何密碼的最基本攻擊形式是蠻力 – 嘗試每個鑰匙直到找到合適的鑰匙. 可行密鑰的數量由密鑰的長度確定,表明攻擊的生存能力. 加密的強度與關鍵大小成正比,但是隨著關鍵大小的增長,進行計算所需的資源也是如此.

使用當今的計算機,蠻力攻擊速度大大更快. 因此,加密必須非常強大且複雜. 大多數現代加密系統與強密碼結合使用,可以免疫蠻力攻擊. 但是,隨著計算機變得越來越強大,它們可能會在將來容易受到此類攻擊的影響. 蠻力攻擊仍然可以針對弱密碼使用.

側通道攻擊

側向通道攻擊攻擊密碼實現的物理副作用而不是密碼本身,是破解加密的另一種方法. 如果系統的設計或執行中存在缺陷,則可以使此類攻擊成功.

密碼分析

攻擊者也可能嘗試試圖打破目標的密碼分析. 這是在Cypher中尋找缺陷的行為,其複雜程度可能比蠻力攻擊較低. 當一個密碼已經弱時,有效攻擊的任務變得容易.

例如,DES算法被懷疑被國家安全局(NSA)干預損壞. 許多人認為NSA試圖破壞替代加密標準,並在前NSA分析師和承包商愛德華·斯諾登(Edward Snowden)的啟示之後降低加密產品.

加密中加密的基本概念

要在IT行業中邁進,對密碼學概念的基本理解至關重要. 但是,在處理TLS證書,證書請求和各種鑰匙時,許多人仍在掙扎. 在我開始之前,讓我們談談密碼學中加密的基本概念. 在本文中,我解釋了對稱和公共密鑰密碼學的基礎知識,以奠定堅實的基礎. 我專注於關鍵概念,並將數學留給專家.

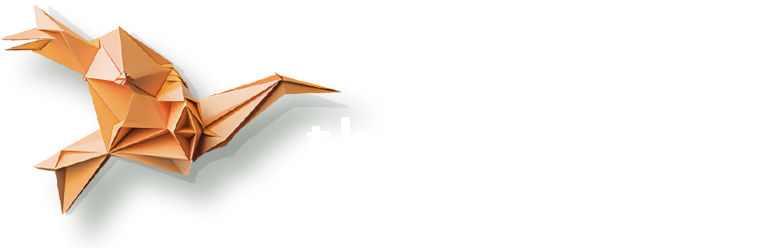

在本文中,我們的主角是愛麗絲,他想通過公共渠道與鮑勃進行交流. 我們也有夏娃和特魯迪. 以下技術應該使竊聽不可能. 弄亂消息的內容不應注意.

對稱密鑰密碼學

它稱為對稱密鑰密碼學. 您可以將其視為鎖定信息的鎖的實際鍵.

當然,鮑勃可以使用相同的秘密密鑰/共享秘密向愛麗絲發送加密消息. 夏娃和特魯迪沒有機會從截獲的消息中獲取明文.

自動化建議

- Ansible自動化平台初學者指南

- 系統管理員的IT自動化指南

- Ansible Automation Platform試用訂閱

- 與Ansible和Ansible and衛星自動化紅色帽子企業Linux

對稱密鑰算法的優勢是很快. 不利的一面是,很難將共享秘密分發給溝通合作夥伴. 通過公眾(和無抵押)渠道發送鑰匙不是一個選擇. 最好的方法是讓愛麗絲和鮑勃個人面對面交換關鍵. 想想您位於另一個國家的隊友. 您可以猜測安全地交換共享的秘密有多困難.

現在想一想,愛麗絲和鮑勃不是唯一的交流參與者,而是傑森,泰勒和內特. 您將必須親自見面,以進行安全的密鑰交換.

只要共享秘密保持私密,愛麗絲和鮑勃之間的通信就可以安全. 如果秘密鑰匙丟失,或者有可能被妥協,則.G., 夏娃了解了它,您必須創建一個新密鑰並將其再次分配給所有通信合作夥伴.

想想辦公樓的關鍵,您在辦公室裡使用了幾扇門. 當您丟失它時,所有鎖必須更換,您和您的同事需要新鑰匙. 一團糟. 當您必須續訂對稱密鑰密碼學中的秘密鑰匙時,那是同樣的混亂.

不對稱的密碼學

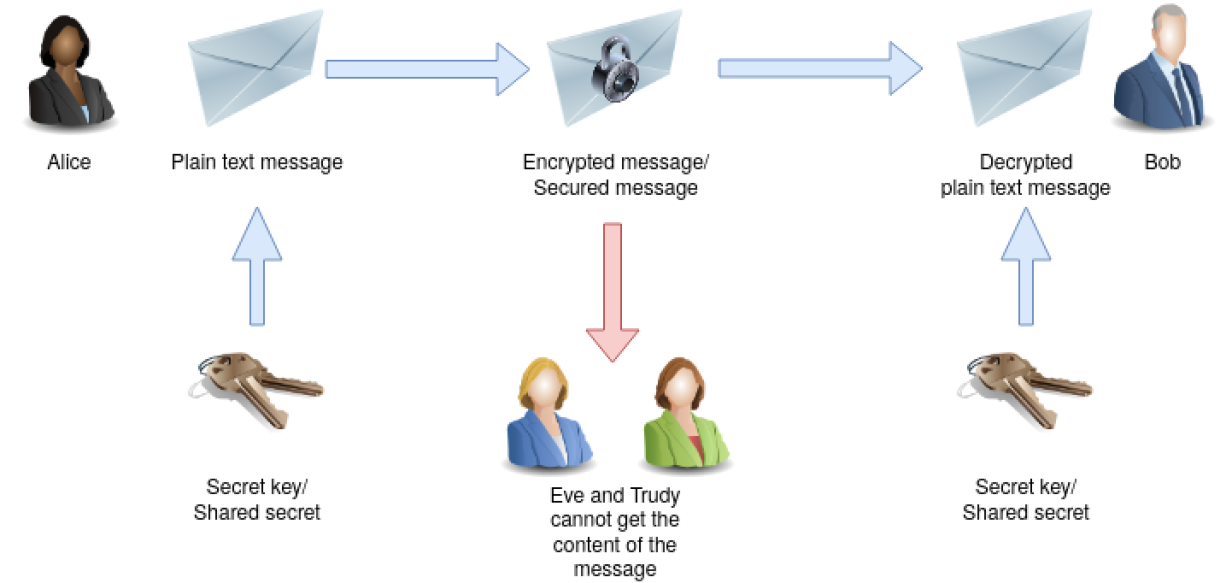

不對稱加密或公共密鑰密碼學解決了對稱密鑰密碼學的關鍵分佈問題. 它通過使用一對鍵代替一個鍵來做到這一點.

一種不對稱鍵算法用於生成一對鍵:A 私人的 鑰匙和a 民眾 鑰匙. 顧名思義,您應該保持私鑰安全安全,並與任何人共享. 將其視為您家的關鍵. 我敢打賭你關注著這個. 另一方面,公共密鑰本應公開分發. 您不必保密,可以與任何人分享. 但是為什麼?

雖然公共密鑰可以加密消息,但它無法再次解密. 只有相應的私鑰才能做到這一點. 如果Eve和Trudy知道Bob的公鑰,他們可以使用它向他發送加密信息. 但是,他們不能解密愛麗絲發送給鮑勃使用相同公共密鑰加密的消息. 該消息只能使用Bob的相應私鑰解密.

當愛麗絲和鮑勃想使用公共密鑰密碼學進行交流時,他們必須交換公共鑰匙,並且可以很好地去.

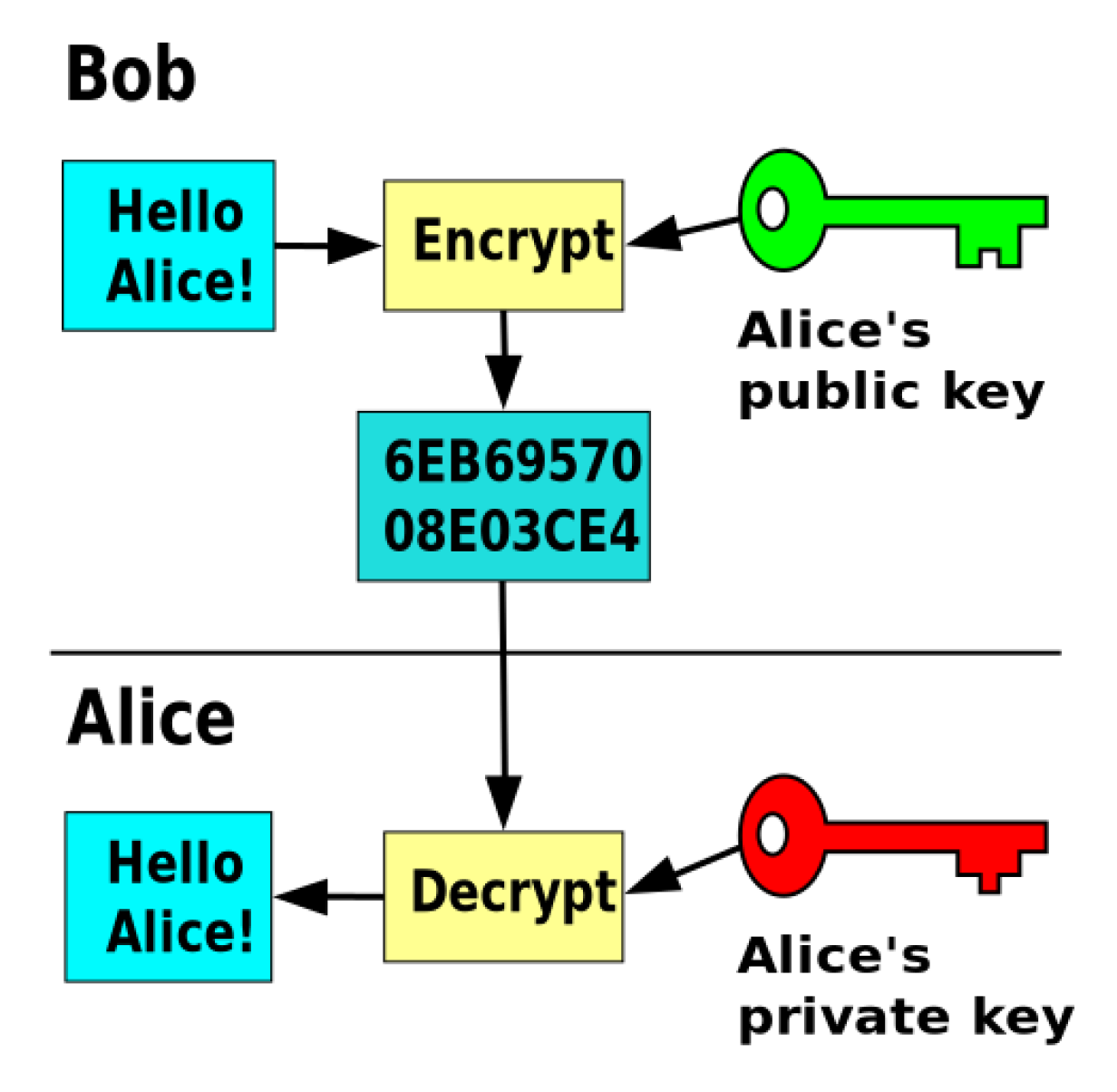

但是,當特魯迪使用鮑勃的公共鑰匙以愛麗絲的名義向他發送消息時會發生什麼? 鮑勃如何檢查這個消息是否真的來自愛麗絲,而在去他的路上沒有改變? 好吧,愛麗絲可以使用她的私鑰簽署消息,鮑勃可以使用愛麗絲的公共密鑰檢查和驗證簽名.

公共密鑰密碼學的安全取決於私鑰的隱私. 如果私鑰被妥協,您將不得不生成一雙新的鑰匙並撤銷舊密鑰. 但是,分發公鑰比共享秘密要容易得多,因為您可以通過電子郵件發送它.

Linux安全性

- 什麼是安全自動化?

- Red Hat OpenShift服務AWS安全常見問題解答

- 通過自動化增強安全性

- 實施DevSecops指南

- 紅帽CVE檢查器

因此解決了分銷問題. 您有一種方法來加密/解密消息,驗證發件人並確認消息的完整性. 任何缺點? 是的,與對稱密鑰算法相比,公共密鑰算法非常慢。. 這就是為什麼有一些形式的混合技術使用公共密鑰加密來交換對稱會話密鑰並使用更快的對稱密鑰算法繼續進行通信的原因.

包起來

對稱密鑰算法工作得很快,但是共享秘密的分佈可能很困難. 該技術的安全要求每個參與者都保留共享的秘密私人. 公共密鑰算法較慢,但是分發和交換公共鑰匙要容易得多. 請記住要一直保持私鑰安全.

研究加密基礎的初學者指南

要了解數據加密的含義,我們首先需要知道什麼是數據. 數據是指已翻譯成二進制數字格式的任何信息,使其易於移動或處理.

智能手機使用率和快速互聯網連接的增加導致數字數據的創建激增. 數據示例包括文本,視頻信息,網絡和日誌活動記錄以及音頻.

政府,組織和機構在數據質量和完整性的越來越重視. 結果,個人和組織現在面臨著確保數據質量並確保使用中最準確的記錄的艱鉅任務.

學習應用密碼學

通過涵蓋Hashing,PKI,SSL/TLS,完整的磁盤加密等13個課程來構建您的應用密碼學和密碼分析技能.

如今,數據洩露已經變得猖ramp,這就是為什麼質疑數據完整性和質量的原因. 根據Statista的說法,u中數據洩露的數量.s. 從2005年的157種增長到過去五年中的1000多個.

是否可以做些事情來控制情況?

什麼是數據加密?

數據加密是減輕侵犯互聯網街道的數據漏洞的威脅的一種解決方案. 數據加密是指爭奪明文數據的過程或過程,稱為複雜的不可掩蓋格式,稱為密文. 數據加密使沒有解密密鑰的未經授權的各方無法理解數據.

強大的數據加密工具,結合有能力的密鑰管理,可以為保護數據免受修改,數據披露和盜竊而大有幫助. 因此,數據加密是網絡安全策略中最重要的要素之一.

數據加密如何工作?

當今使用的數據加密算法不僅僅是隱藏未經授權的各方的數據. 數據加密可確保可以對數據的來源進行身份驗證,並在整個傳輸階段保持其完整性.

加密是通過將數據和信息拼湊成一個隨機且無法識別的字符的順序來起作用. 然後將炒信息傳輸給接收器,後者持有解密密鑰以將密文變成純文本. 您可以看到下面的圖,以了解有關加密如何工作的更多信息.

資料來源:ClickSSL

例如,短語 “很高興見到你” 可以加密到像4596 9012 11884的密文. 讓接收者恢復“ 很高興見到你” 文字,他們需要一個解密密鑰.

數據加密技術

有幾種數據加密技術. 但是,三種方法似乎更受歡迎. 這些是對稱加密,不對稱加密和哈希. 我們將看看他們,看看他們如何工作.

對稱加密

對稱加密是最直接的數據加密,它涉及數據加密和解密的單個秘密鍵. 私鑰可以是數字,字母或一串隨機數和字母的形式.

秘密密鑰與純文本中的數據結合在一起,以特定方式轉換信息的內容. 信息的發件人和收件人都必須知道秘密密鑰. 對稱加密的主要缺點之一是當事方必須在數據解密之前交換私鑰.

不對稱加密(公鑰)

與對稱加密相比,不對稱加密通常稱為公鑰加密圖. 此數據加密方法使用兩個鍵(私鑰和公共鍵)將純文本數據轉換為密文.

在公共鑰匙中,使用了兩個鍵. 公共密鑰將加密數據,而專用密鑰將解密數據. 它被稱為公鑰,因為任何人都可以使用密鑰來加密數據. 一旦使用公共密鑰加密後,就沒有黑客讀取,解釋或破譯原始信息.

私鑰將用於解密數據. 通常,有關私鑰的詳細信息,將在發送信息的一方和接收信息的一方之間共享.

哈希

最後的數據加密方法是哈希 . 哈希是一種加密技術,它為信息集生成固定長度的唯一簽名. 用哈希加密的數據不能反轉為純文本. 因此,哈希主要用於數據驗證.

許多網絡安全專業人員仍然不認為哈希是一種加密技術. 但是,最重要的是,哈希是證明數據在其傳輸中沒有被篡改的完美方式.

如何加密數據

現在您知道了數據加密的好處以及數據加密的工作原理,您可能想知道應採取哪些步驟來確保數據已加密. 數據加密很少或完全不成本. 大多數Android手機在完整的設備加密上運行.

如果您運行網站,則必須確保網站在HTTPS協議上運行. HTTPS網站具有安全的套接字層. SSL證書是最關鍵的加密工具之一,它將保護您的數據免於未經授權的訪問. 要加密網站服務器和網站訪問者之間的傳輸數據和通信,您需要做的就是購買SSL證書. 通常,SSL證書是從ClickSSL(例如Clickssl)中獲得的.

要加密計算機上的文件,請右鍵單擊要加密的文件,然後選擇 特性 . 然後,您應該導航到 先進的 選項卡並選擇指定的複選框 加密內容以保護數據. 最後,單擊 好的 進而 申請.

數據加密的未來

數據加密和網絡安全格局正在不斷過渡以跟上網絡安全威脅. 沒有數據加密,機構數據容易受到蠻力攻擊,數據洩露和身份盜用的影響.

為了應對這種網絡安全威脅,公司和組織現在決定開發企業範圍的加密策略. 根據委託2021全球加密趨勢研究,超過50%的組織已經實施了至少一種數據加密技術.

學習應用密碼學

通過涵蓋Hashing,PKI,SSL/TLS,完整的磁盤加密等13個課程來構建您的應用密碼學和密碼分析技能.

數據加密的顯著新興趨勢之一是帶上您自己的密鑰(BYOK)數據加密模型. 需要數據所有者使用其加密密鑰,而無需從第三方密鑰管理供應商那裡獲取該密鑰. 此外,同態加密和量子加密蛋白解決方案也正在加快速度. 很快,我們將看到對這些加密解決方案的依賴性增加.

數據加密已被證明是數據安全的基本要素之一. 它可用於降低威脅的風險,例如數據洩露,中間攻擊和許多其他威脅的風險. 數據加密應該是您組織網絡安全組合的一部分. 敏感數據應始終保持加密.

來源

- 你.s. 數據洩露和暴露記錄2005-2020,Statista

- 2021全球加密趨勢研究,委託

發表:2021年8月20日

里亞·桑德(Riya Sander)

里亞·桑德(Riya Sander)是一名數字策略師,在互聯網營銷領域擁有5年以上的經驗. 她是一個社交媒體怪胎,是一個完整的美食家,喜歡嘗試各種美食. 她的完美一天是她的最喜歡的作家和熱咖啡咖啡.

學習應用密碼學和密碼分析

您將學到什麼:

- 加密基礎

- 公鑰基礎架構

- 區塊鏈技術

- SSL和TLS

- 和更多

- 研究加密基礎的初學者指南

- 哈希的工作方式:示例和視頻演練

- 加密如何工作? 示例和視頻演練

- 計劃後量子加密圖:影響,挑戰和下一步

- 密碼學結構

- 數字特徵在非對稱加密中的作用

- 什麼是同態加密?

- 加密等:保護Kubernetes的關鍵

- 量子網絡攻擊:為未知的組織做準備

- 不對稱與對稱密碼學的簡介

- 打破濫用的溪流密碼

- 熵計算

- 區塊鍊和非對稱密碼學

- PKI生態系統的安全性

- 橢圓曲線密碼學

- 攻擊完整磁盤加密的方法

- 公共密鑰基礎設施簡介(PKI)

- TLS/SSL加密協議簡介

- Diffie-Hellman鑰匙交換簡介

- Rivest-Shamir-Adleman(RSA)加密算法簡介

- 完整磁盤加密簡介

- 您可能不想使用VPN的8個原因

- 激烈的密碼4(RC4)

- 了解密碼學中的流密碼

- 加密錯誤

- 了解密碼學中的塊密碼

- 如何減輕憑證管理漏洞

- 如何利用憑證管理漏洞

- 憑證管理差

- 應用如何在應用中使用?

- 解密下載的文件

- 哈希功能簡介

- 非對稱加密簡介

- 高級加密標準(AES)

- 對稱和非對稱密碼學的基本原理

- 密碼管理差的案例研究

- 加密密鑰管理的最終指南

- 密碼學原理

- 加密與編碼

- 密碼分析簡介

- 安全憑證管理

- 區塊鏈簡介

- 區塊鏈技術

- 虛擬專用網絡(VPN)

- 公鑰基礎架構:體系結構與安全

- 哈希功能

- 不對稱的密碼學

- 密碼學的基本原理

- 對稱密碼學

- 加密簡介

- 執行隱肌的最佳工具[更新2020年]

相關的訓練營

- (ISC)²CISSP®訓練訓練營

- 道德黑客雙重認證訓練營(CEH和PEST+)

- OWASP十大訓練訓練營

- COMPTIA安全+訓練訓練營

- 逆向工程惡意軟件訓練訓練營

獲得認證並提高職業生涯

- 考試保證

- 實時指導

- Comptia,Isaca,(ISC)²,Cisco,Microsoft等!