數據加密

Contents

鑰匙尺寸

256位加密

有時我們在內容中使用會員鏈接,當單擊這些鏈接時,我們可能會收到佣金 – 不需要額外費用. 通過使用此網站,您同意我們的條款,條件和隱私政策.

256位加密意味著什麼?

256位加密是一種數據/文件加密技術,該技術使用256位密鑰來加密和解密數據或文件.

廣告

它是128位和192位加密後最安全的加密方法之一,用於大多數現代加密算法,協議和技術,包括AES和SSL.

Techopedia解釋了256位加密

256位加密是指用於加密數據流的加密密鑰的長度. 黑客或餅乾將需要2 256種不同的組合來打破256位加密消息,這實際上也不可能被最快的計算機打破.

通常,使用256位加密用於運輸中的數據,或通過網絡或Internet連接傳播的數據. 但是,它也用於敏感和重要數據,例如金融,軍事或政府擁有的數據. 你.s. 政府要求使用192或256位加密方法對所有敏感和重要數據進行加密.

數據加密

網絡犯罪分子始終在四處亂逛,尋找薄弱的環節以破裂和破裂. 用戶如何,尤其是在這個越來越連接的世界中,可以完全保證他們的數據是安全的,無論其位於何處?

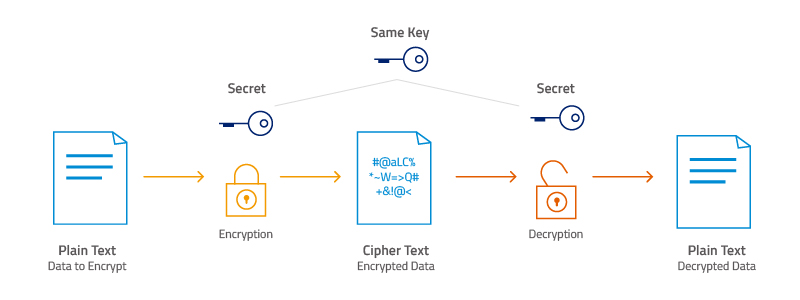

加密是保護敏感數據的最常見方法之一. 加密可以通過純文本並將其轉換為密碼文本來起作用,該文本由看似隨機的字符組成. 只有那些擁有特殊鑰匙的人才能解密它. AES使用對稱密鑰加密,涉及僅使用一個秘密密鑰來密封和破譯信息.

高級加密標準(AES)是美國國家安全局(NSA)批准的第一個也是唯一可公開訪問的密碼,用於保護頂級機密信息. AES首先被稱為Rijndael,其兩位開發商Belgian Cryptergragragrymen和Joan Daemen.

下圖顯示了對稱密鑰加密的工作方式:

圖1. 對稱密鑰加密

AES-256的關鍵長度為256位,它支持了最大的位尺寸,並且基於當前的計算能力,蠻力實際上是無法破壞的,使其成為最強的加密標準. 下表顯示,可能的關鍵組合成倍增加隨鑰匙大小而增加.

鑰匙尺寸

可能的組合

表格1. 關鍵尺寸和相應的可能組合,以通過蠻力攻擊破裂.

Securencrypt:ATP閃存存儲設備上的Rock-Solid AES-256加密

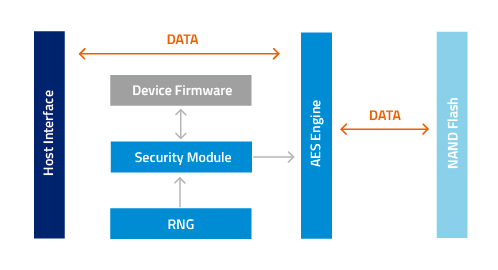

具有證券通信的ATP閃存存儲設備具有AES-256加密的Securencrypt,以保護數據免受未經授權的訪問.

他們利用基於硬件的安全模塊和AES引擎. 當主機將數據寫入閃存存儲設備時,隨機數發生器(RNG)生成256位對稱密碼,該密鑰將傳遞給AES引擎. AES引擎將純文本(源數據)加密到密碼文本(加密數據)中,並將其發送到NAND Flash以進行存儲.

相反,如果主機想從存儲設備檢索數據,則AES Engine將NAND Flash中的密碼文本解密,然後以純文本將數據傳輸到主機. 加密/解密過程是在閃存級別完成的,不需要主機干預,因此沒有性能降解,數據傳輸不會放慢速度.

圖2. AES-256 ATP Securencrypt中的加密機制

ATP Securstor:超越加密的保護

Securencrypt使用AES-256加密是ATP Securstor的一個組成部分,ATP Securestor是一個多級安全套件,可保護數據以外的各種選項,而不是靜止數據加密. 客戶可以選擇可以根據應用特定要求進行自定義的功能,以防止未經授權的訪問,非法複製和其他安全威脅,以確保始終確保數據,操作系統和固件完整性.

有關啟用SECURSTOR ATP FLASH產品的更多信息,請訪問 ATP網站 或聯繫 ATP代表.

了解AES 256加密

加密是當代互聯網安全的基礎. 加密系統使用數學計算將敏感數據爭奪,以將數據轉換為代碼. 原始數據只能用正確的密鑰揭示.

了解更多

相關產品

控制住

遠程訪問機器迅速安全地解決問題,以快速解決問題.

所有行業各種規模的組織都依靠加密來保護其數據. 密碼,個人身份信息和私人消息都需要隱藏在邪惡的政黨中. 但是最強大的加密要求不是來自公司,而是來自U.s. 政府. 每當涉及國家安全時,都必須採取強有力的措施來確保以難以裂縫的格式保存和傳輸數據. 像國家安全局(NSA)這樣的聯邦機構如何保護其最高機密信息?

這是高級加密標準(AES)進來的地方. AES加密最初是由聯邦政府通過的,已成為數據安全的行業標準. AES有128位,192位和256位實施,AES 256是最安全的. 在本文中,我們將解釋AES 256加密如何工作以及如何使用它來保護您的數據.

什麼是AES 256位加密?

為了滿足U的需求而開發了AE.s. 政府. 1977年,聯邦機構依靠數據加密標準(DES)作為其加密算法. DES由IBM創建,具有56位對稱鍵的密碼設計,並成功使用了近20年. 到1990年代,很明顯,DES已不再足夠安全. 在一個公開演示中,分發.網和電子邊界基礎表明,它們只能在22小時內打破DES鍵. 根據摩爾定律,增加計算能力意味著一個56位的系統嚴重不足,反對蠻力攻擊. 迫切需要一個更複雜的加密標準.

作為回應,政府宣布了一項公共競爭,以尋找替代系統. 在五年中,在選出最終冠軍之前,將15個初始參賽作品縮小到5名決賽入圍者. 科技安全界稱讚該過程的開放性質,該過程使每種加密算法都遵守公共安全. 通過這樣做,政府可以確定沒有系統有後門,並且最大化識別和固定缺陷的機會.

最後,Rijndael Cipher取得了勝利. Rijndael是一個與DES相似的對稱鑰匙塊密碼,但以比利時的密碼學家Vincent Rijmen和Joan Daemen的名字命名。. 2002年,它更名為高級加密標準,並由U發布.s. 國家標準研究所.

NSA批准了AES算法在不久之後處理頂級機密信息,其餘的技術界引起了注意. 此後,AES已成為加密的行業標準. 它的開放性質意味著AES軟件可用於公共和私人,商業和非商業實施.

如今,AES是一個可信賴的系統,廣泛採用. AES庫是針對C,C ++,Java,JavaScript和Python的編程語言開發的. 文件壓縮程序(包括7個Zip,Winzip和RAR)使用AES;磁盤加密系統,例如BitLocker和FileVault;和諸如NTFS之類的文件系統. 這是數據庫加密以及IPSEC和SSL/TLS等VPN系統中的重要工具. 諸如LastPass,keepass和1Password之類的密碼管理器以及WhatsApp和Facebook Messenger等消息傳遞程序也使用AES. AES指令集已集成到所有英特爾和AMD處理器中. 甚至像電子遊戲 俠盜車手四 用AES防止黑客.

AES 256如何工作?

AES是對稱密鑰密碼. 這意味著使用相同的秘密密鑰用於加密和解密,並且數據的發件人和接收器都需要密鑰的副本. 相比之下,非對稱密鑰系統對兩個過程中的每個過程都使用不同的密鑰. 不對稱鍵最適合外部文件傳輸,而對稱鍵更適合內部加密. 像AES這樣的對稱系統的優勢在於它們的速度. 因為一種對稱鍵算法所需的計算能力比不對稱的算法較少,因此運行速度更快,更有效.

AES也被描述為塊密碼. 在這種類型的密碼中,要加密的信息(稱為明文)分為塊稱為塊. AES使用128位塊大小,其中數據分為包含16個字節的四乘四個數組. 由於每個字節有八個位,每個塊中的總數為128位. 加密數據的大小保持不變:128位明文產生128位密文.

AES如何工作? 所有加密的基本原理是,根據安全密鑰,每個數據單位都被不同的數據替換. 更具體地說,AE被設計為替代 – 腐敗網絡. AES帶來了其他安全性,因為它使用了一個鍵擴展過程,在該過程中,初始密鑰用於提出一系列稱為Round Keys的新鍵. 這些圓形鍵是在多回合修改中生成的,每個鍵都更難打破加密.

首先,使用XOR(“獨家或”)密碼添加了初始鍵,該密碼是處理器硬件中內置的操作. 然後,按照預定的表,每個數據字節都用另一個字節代替另一個字節. 接下來,4×4數組的行被移動:第二行中的字節向左移動一個空間,第三行中的字節移動了兩個空間,而第四個字節移動了三個。. 然後將列混合在一起 – 數學操作結合了每個列中的四個字節. 最後,將圓形鍵添加到塊中(就像初始鍵一樣),並且每個回合都重複該過程. 這產生與明文完全不同的密文. 對於AES解密,相同的過程反向執行.

AES加密算法的每個階段都具有重要功能. 每回合使用其他鍵可提供更複雜的結果. 字節替換以非線性方式修改數據,掩蓋了原始內容和加密內容之間的關係. 移動行並混合列混合擴散數據,轉換字節以進一步使加密複雜化. 轉移將數據水平擴散,而混合則進行垂直這樣做. 結果是一種非常複雜的加密形式.

AES 256加密有多安全?

國家標準技術研究所選擇了三種AES:128位,192位和256位的“口味”. 每種類型都使用128位塊. 區別在於鑰匙的長度. 作為最長的256位鍵提供了最強的加密水平. 使用256位鑰匙,黑客需要嘗試2 256種不同的組合,以確保包括正確的組合. 這個數字在天文學上很大,登陸總數為78位. 它的成倍比可觀察到的宇宙中的原子數大. 可以理解的是,美國政府需要128或256位的加密來敏感數據.

這三個AES品種也以加密的回合數來區分. AES 128使用10發,AES 192使用12發,AES 256使用14發子彈. 回合越多,加密越複雜,使AES 256最安全的AES實現. 應當指出的是,有了更長的鑰匙,更多的回合帶來了更高的性能要求. AES 256使用的系統資源比AES 192多40%,因此最適合於安全性的高靈敏度,而安全性比速度更重要.

AES 256可裂?

AES 256實際上是使用蠻力方法無法穿透的. 雖然可以在不到一天的時間內破解56位的鍵. 黑客甚至嘗試這種攻擊都是愚蠢的.

但是,沒有加密系統是完全安全的. 調查AES的研究人員找到了一些潛在的方法. 在2009年,他們發現了可能的相關攻擊. 這種類型的密碼分析試圖通過觀察其使用不同鍵操作來破解密碼. 幸運的是,相關鍵攻擊只是對未正確配置的AES系統的威脅.

同年,對AES 128有一個已知的鑰匙攻擊. 攻擊使用已知鑰匙來辨別加密的結構. 但是,該黑客僅針對AES 128的八輪版本(不是標準的10輪版本),因此這不是主要威脅.

由於AES密碼本身是如此安全,因此主要風險來自側通道攻擊. 這些不會嘗試蠻力攻擊,而是嘗試獲取系統正在洩漏的信息. 黑客可以聆聽聲音,電磁信號,時機信息或功耗,以發現安全算法如何工作. 可以通過刪除信息洩漏或掩蓋洩漏的數據(通過產生額外的電磁信號或聲音)來防止側通道攻擊,以免產生任何有用的信息. 仔細的AES實施將防止這些側向通道風險.

當然,如果黑客獲得對密鑰本身的訪問權限,即使是最強的加密系統也很容易受到傷害. 這就是為什麼使用強密碼,多因素身份驗證,防火牆和防病毒軟件對於更大的安全圖片至關重要的原因. 教育員工免受社會工程和網絡釣魚攻擊也是至關重要的. 經過適當訓練的用戶是第一道防線.

除了其先進的技術外,AES 256的開放性質使其成為最安全的加密協議之一. 研究人員一直在研究AE,以發現任何潛在的漏洞. 每當發現一個人時,用戶都可以採取行動解決問題.

COVE數據保護和控制控制都內置了AES 256位加密. COVE數據保護是一種多功能解決方案,用於備份物理和虛擬服務器,工作站,業務文檔,Office 365 Exchange和OneDrive,並在靜止和運輸端進行端到端加密進行了優化. 取得控制可以使您可以將任何東西存儲在秘密保險庫中,並使用多個加密層和每個被授予訪問庫的技術人員獨有的個人密碼存儲. Cove和Control均利用AES 256的多方面實現來有效地加密和保護您的數據.

有興趣了解有關如何安全備份服務器和關鍵應用程序的更多信息? 探索我們的產品套件,以了解如何為潛在的災難做好準備.